Resolt! Què és un ciberatac? Com prevenir els ciberatacs?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Què és un ciberatac? Per respondre aquesta pregunta, aquesta publicació us mostrarà diferents tipus de ciberatacs per il·lustrar-ne les característiques i ajudar-vos a identificar-los. A més, en aquest post sobre el Lloc web de MiniTool , proporcionarem alguns mètodes disponibles per prevenir ciberatacs.Què és un ciberatac?

Què és un ciberatac? L'atac cibernètic és una descripció general d'una sèrie d'activitats cibernètiques que recorren a tipus d'eines i tècniques per robar, exposar, alterar o destruir dades. Per descomptat, a mesura que passa el temps, els pirates informàtics poden dur a terme tipus d'operacions malicioses a Internet amb intencions beneficioses i vandalisme.

Els pirates informàtics han explorat diversos mètodes per infiltrar-se en els sistemes de les víctimes. De vegades, es pot desenvolupar per atacar indiscriminadament l'objectiu i ningú sap qui serà la propera víctima.

Hi ha tres motivacions principals que desencadenen els ciberdelinqüents:

Aquests atacants tendeixen a buscar diners mitjançant robatori o extorsió. Poden robar les vostres dades per a l'intercanvi comercial, piratejar un compte bancari per robar diners directament o extorsionar a les víctimes.

Aquests pirates informàtics, normalment, tenen objectius específics per iniciar l'atac, com els seus oponents. Un rancor personal acostuma a ser el motiu principal d'aquesta activitat. L'espionatge corporatiu pot robar propietat intel·lectual per obtenir un avantatge injust sobre els competidors. Alguns pirates informàtics explotaran les vulnerabilitats d'un sistema per advertir-ne als altres.

Aquests pirates informàtics, majoritàriament, són professionals més qualificats. Poden ser entrenats i després implicats en la ciberguerra, el ciberterrorisme o el hacktivisme. Els objectius atacants se centren en les agències governamentals o la infraestructura crítica dels seus enemics.

Més o menys, la gent pot trobar-se amb alguns ciberatacs sense voler-ho. Aleshores, quins són els tipus habituals d'atacs cibernètics? Per ajudar-vos a distingir millor els diferents tipus, la següent part els il·lustrarà un per un.

Tipus comuns d'atacs cibernètics

Els ciberatacs han anat en augment, amb la digitalització dels negocis que s'ha popularitzat cada cop més en els últims anys. Hi ha desenes de tipus d'atacs cibernètics i enumerarem alguns tipus comuns que molesten molt a la gent.

Atacs de programari maliciós

El programari maliciós sovint apareix com un programari maliciós per dur a terme una sèrie d'accions no teoritzades al sistema de la víctima. El procediment està dissenyat per causar danys a un ordinador, servidor, client o xarxa i infraestructura informàtica.

És difícil notar aquests moviments i segons les seves intencions i mètodes d'infiltració, es poden classificar en alguns tipus diferents, inclosos virus, cucs, troians, adware, spyware, ransomware, etc.

Aquests exemples enumerats són els problemes més comuns als quals es pot trobar la gent. Al llarg dels anys, amb el desenvolupament d'alta velocitat de les comunicacions electròniques, s'ha convertit en un canal d'atac de nous tipus, com ara correu electrònic, text, servei de xarxa vulnerable o llocs web compromesos.

Si voleu saber com identificar els signes de programari maliciós als ordinadors, aquesta publicació us serà útil: Quin és un possible signe de programari maliciós a l'ordinador? 6+ símptomes .

Atacs de pesca

Els atacs de pesca sovint signifiquen que les vostres dades sensibles, especialment els vostres noms d'usuari, contrasenyes, números de targeta de crèdit, informació del compte bancari, etc., estan exposats als pirates informàtics. Poden utilitzar i vendre aquesta informació per obtenir beneficis. La majoria de la gent s'enganxa fàcilment a aquesta trampa a causa de correus electrònics, enllaços o llocs web desconeguts.

Atacs de spear-phishing

Phishing és un terme general per als ciberatacs realitzats per correu electrònic, SMS o trucades telefòniques per estafar masses de persones, mentre que si aquest atac té un objectiu específic de víctima, l'anomenem spear phishing. Aquests canals d'atac es modifiquen per adreçar-se específicament a aquesta víctima, la qual cosa requereix més reflexió i temps per aconseguir-ho que el phishing.

Atacs de pesca de balenes

L'atac de pesca de balenes és un atac de pesca molt dirigit. De manera similar a l'atac de pesca amb lanza, es produeix quan un atacant utilitza mètodes de pesca amb lanza per perseguir un objectiu gran i d'alt perfil, com ara els alts executius.

Poden fer-se passar per entitats de confiança perquè les víctimes puguin compartir informació molt sensible amb un compte fraudulent.

Atacs de denegació de servei distribuïts (DDoS)

L'atac DDoS és un ciberatac dissenyat per influir o aclaparar la disponibilitat d'un sistema objectiu generant un gran nombre de paquets o peticions. De la mateixa manera, un atac de denegació de servei (DoS) pot fer el mateix per apagar una màquina o xarxa, fent-la inaccessible per als usuaris previstos.

Aquests dos atacs tenen alguna cosa diferent i si voleu aprendre sobre això, podeu llegir aquesta publicació: DDoS vs DoS | Quina diferència hi ha i com prevenir-les .

Atacs de Cross-Site Scripting (XSS).

Durant aquest procés, un atacant injecta un script executable maliciós al codi d'una aplicació o lloc web de confiança, després envia un enllaç maliciós a l'usuari i l'enganya perquè faci clic a l'enllaç per llançar un atac XSS.

Aleshores, l'aplicació o el lloc web transformats iniciaran l'enllaç maliciós a causa d'una falta de desinfecció adequada de les dades i, a continuació, els atacants poden robar la galeta de sessió activa de l'usuari.

Atacs de l'home del mig (MITM).

Com el seu nom indica, un atac man-in-the-middle significa que l'atacant es troba enmig d'una conversa entre un usuari i una aplicació per escoltar la informació personal. Normalment, els pirates informàtics establiran els seus objectius als usuaris d'aplicacions financeres, llocs de comerç electrònic, etc.

Botnets

A diferència d'altres atacs, les botnets són ordinadors que han estat infectats per programari maliciós i estan sota el control dels atacants. Aquests ordinadors botnet es poden controlar per dur a terme una sèrie d'operacions il·legals, com ara robar dades, enviar correu brossa i atacs DDoS.

La barrera per crear una botnet també és prou baixa per convertir-la en un negoci lucratiu per a alguns desenvolupadors de programari. Per això s'ha convertit en un dels atacs més habituals.

Ransomware

Ransomware és programari maliciós que pot infiltrar-se al vostre sistema i xifrar els vostres fitxers per impedir l'accés dels usuaris als fitxers dels seus ordinadors. Aleshores, els pirates informàtics demanaran un pagament de rescat per la clau de desxifrat. Alternativament, algun rescat bloquejarà el sistema sense danyar cap fitxer fins que es pagui un rescat.

Atacs d'injecció SQL

Aquest atac pot buscar la vulnerabilitat de seguretat web i utilitzar la tècnica d'injecció de codi, per interferir amb les consultes que una aplicació fa a la seva base de dades. Aquest tipus d'atac se centra a atacar els llocs web, però també es pot utilitzar per atacar qualsevol tipus de base de dades SQL.

Explotació de dia zero

L'explotació de dia zero és un terme ampli per descriure aquelles activitats d'atac en què els pirates informàtics poden aprofitar aquestes vulnerabilitats de seguretat per realitzar un atac al sistema/web/programari. El dia zero significa que les víctimes o el proveïdor de programari no tenen temps per reaccionar i solucionar aquest defecte.

Interpretació d'URL

Aquest tipus d'atac també es pot anomenar enverinament d'URL. Els pirates informàtics sovint manipulen i modifiquen l'URL alterant el significat mentre mantenen la sintaxi intacta. D'aquesta manera, els atacants poden accedir i investigar un servidor web i recuperar més informació. Aquest tipus d'atac és molt popular entre els llocs web basats en CGI.

Suplantació de DNS

La falsificació del servidor de noms de domini (DNS) pot enganyar la gent a un lloc web fraudulent i maliciós manipulant els registres DNS. De vegades, és possible que trobeu que el vostre lloc web objectiu es redirigirà a una pàgina nova que s'assembla exactament a on voleu anar.

Tanmateix, pot ser que els pirates informàtics us indueixin a iniciar sessió al vostre compte genuí i exposar informació més sensible. Poden aprofitar l'oportunitat d'instal·lar virus o cucs al vostre sistema, provocant alguns resultats inesperats.

Atacs de força bruta

Els atacs de força bruta signifiquen que alguna persona, pot ser un estrany, un pirata informàtic o hostil, intenta accedir a l'ordinador de la víctima provant totes les contrasenyes que creu que la víctima podria establir per a l'ordinador.

Normalment, abans de fer-ho, els pirates informàtics rastrejaran qualsevol pista a les vostres xarxes socials i informació en línia per deduir la vostra contrasenya. Per tant, no exposeu la vostra informació personal al públic.

Cavalls de Troia

El cavall de Troia sovint es disfressa de programari legítim i inofensiu, però una vegada que el virus s'activa, el virus de Troia pot fer que els cibercriminals us espiïn, us roben les dades i accedeixin al vostre sistema. Si en voleu saber més, podeu llegir aquest post: Què és un virus troià? Com realitzar l'eliminació de virus de Troia .

Com prevenir els ciberatacs?

Després de conèixer aquests exemples habituals d'atacs cibernètics, potser us preguntareu com prevenir els atacs cibernètics de manera eficaç. Hi ha alguns consells útils que podeu tenir en compte.

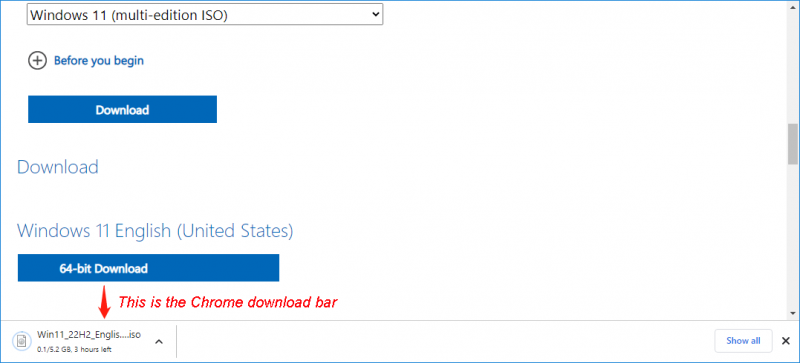

Consell 1: manteniu el vostre Windows i el vostre programari actualitzats

És necessari mantenir el programari i el sistema actualitzats. Les actualitzacions emeses no només poden proporcionar funcions avançades i noves, sinó que també poden solucionar alguns errors del sistema o del programari i problemes de seguretat detectats en proves anteriors. Si deixeu l'actualització de banda, els pirates informàtics poden trobar aquestes debilitats i aprofitar l'oportunitat d'infiltrar-vos al vostre sistema.

Consell 2: instal·leu un tallafoc

Windows té el seu tallafoc i antivirus integrats i és millor que mantingueu la protecció real activada tot el temps. Les funcions poden protegir millor el vostre ordinador dels ciberatacs. Tanmateix, n'hi ha prou per protegir-vos de tots els atacs exteriors? Podeu llegir aquesta publicació per obtenir més informació: És suficient Windows Defender? Més solucions per protegir el PC .

A part d'això, podeu optar per instal·lar-ne un altre antivirus fiable de tercers o tallafoc per reforçar l'escut de protecció.

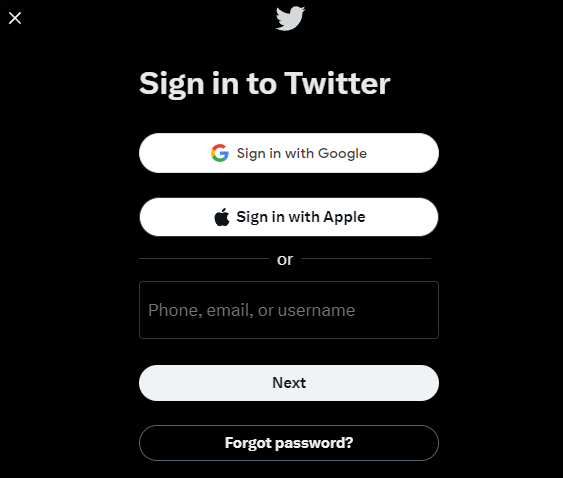

Consell 3: utilitzeu l'autenticació multifactor

Què és una autenticació multifactor (MFA)? És un component bàsic d'una política de gestió d'accés i identitat sòlida. Durant aquest procés d'inici de sessió, aquest MFA requereix que els usuaris introdueixin més informació que només una contrasenya, que pot protegir les dades personals de l'accés d'un tercer no autoritzat.

Consell 4: feu còpies de seguretat de les dades amb regularitat

És un dels passos més importants per protegir les vostres dades importants: feu una còpia de seguretat periòdica. En cas d'atacs cibernètics, necessiteu el vostre còpia de seguretat de dades per evitar temps d'inactivitat greus, pèrdua de dades i pèrdues financeres greus.

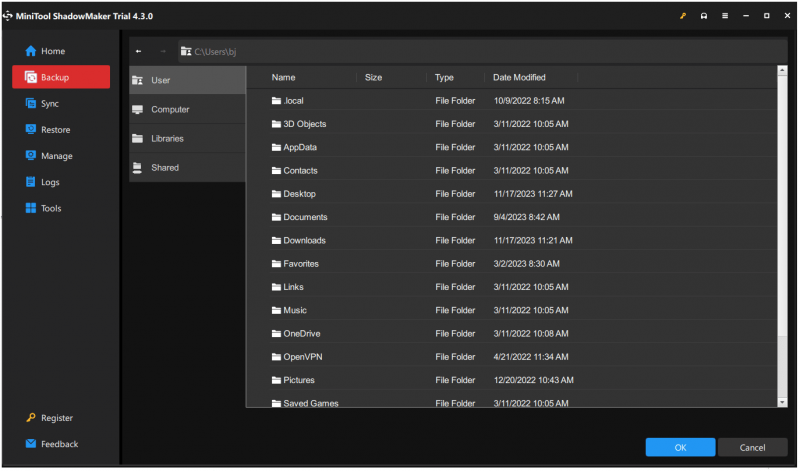

Algunes persones s'oblidaran d'acabar aquesta tasca i pensaran que és pesada. No et preocupis. Pots confiar en aquest professional programari de còpia de seguretat – MiniTool ShadowMaker – a fer una còpia de seguretat dels fitxers , carpetes, particions, discs i el vostre sistema.

A més, val la pena provar l'esquema de còpia de seguretat i la configuració de programació per configurar un còpia de seguretat automàtica . Podeu configurar la vostra còpia de seguretat automàtica perquè s'iniciï diàriament, setmanalment, mensualment o en un esdeveniment i provar una còpia de seguretat incremental o diferencial per desar els vostres recursos.

Baixeu i instal·leu aquest programa al vostre PC i proveu-ho durant 30 dies gratis.

Prova de MiniTool ShadowMaker Feu clic per descarregar 100% Net i segur

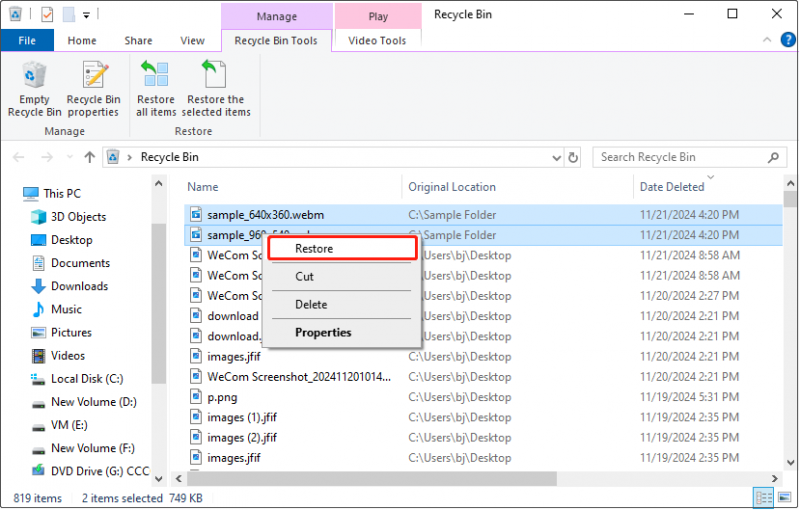

Pas 1: inicieu el programa i feu clic Mantingueu la prova continuar.

Pas 2: al Còpia de seguretat pestanya, feu clic a FONT per triar el que voleu fer una còpia de seguretat i, a continuació, aneu a DESTINACIÓ secció per triar on emmagatzemar la còpia de seguretat, inclòs Usuari, ordinador, biblioteques i compartit .

Pas 3: A continuació, feu clic a Opcions funció per configurar la configuració de còpia de seguretat i feu clic Fes una còpia de seguretat ara per iniciar-lo immediatament després d'haver-ho configurat tot.

Consell 5: canvieu i creeu contrasenyes segures amb regularitat

És millor que canvieu la contrasenya regularment i utilitzeu una contrasenya més segura, com ara símbols especials i combinacions diferents de nombres i paraules. No utilitzeu alguns números relacionats amb la vostra informació personal, com ara l'aniversari o el número de telèfon, que és fàcil de deduir.

Consell 6: utilitzeu Wi-Fi segur

Algunes persones estan acostumades a connectar-se a una xarxa Wi-Fi desconeguda en públic quan treballen en una cafeteria. No és gens segur. Qualsevol dispositiu es pot infectar connectant-se a una xarxa i aquesta xarxa Wi-Fi pública es pot piratejar fàcilment sense voler-ho. Cal anar amb compte.

Linia inferior:

Què és un ciberatac? Després de llegir aquesta publicació, és possible que tingueu una imatge general dels ciberatacs. Aquesta guia completa és útil per ajudar-vos a distingir diferents tipus d'atacs cibernètics i trobar la manera correcta de prevenir-los.

Davant dels creixents problemes de ciberseguretat, el primer i més important que heu de fer és preparar un pla de còpia de seguretat per a les vostres dades importants. MiniTool ShdowMaker és el que recomanem. Si teniu cap problema amb aquesta eina, podeu contactar amb nosaltres a través de [correu electrònic protegit] .

![Introducció a la targeta d'expansió que inclou la seva aplicació [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/00/introduction-expansion-card-including-its-application.jpg)

![Diferents tipus de discs durs: quin heu de triar [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/42/different-types-hard-drives.jpg)

![Com es pot corregir el disc de partició del volum de l'ordre de la targeta SD [Consells MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/58/how-can-you-fix-sd-card-command-volume-partition-disk-failed.jpg)

![4 maneres de tornar a instal·lar Realtek HD Audio Manager Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/35/4-ways-reinstall-realtek-hd-audio-manager-windows-10.jpg)

![Què és Ntoskrnl.Exe i com solucionar el BSOD causat per ell [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/43/what-is-ntoskrnl-exe.jpg)

![SOLUCIONAT! ERR_NETWORK_ACCESS_DENIED Windows 10/11 [Consells de MiniTool]](https://gov-civil-setubal.pt/img/news/48/solved-err-network-access-denied-windows-10/11-minitool-tips-1.png)

![SATA 2 contra SATA 3: hi ha alguna diferència pràctica? [Consells MiniTool]](https://gov-civil-setubal.pt/img/disk-partition-tips/35/sata-2-vs-sata-3-is-there-any-practical-difference.png)